Llaves de seguridad

Seguridad de la Información

Se recomienda compartir las llaves de seguridad únicamente con su usuario final o destinatario, eliminando intermediarios, cadenas de correos o mensajes que puedan ser reenviados a destinatarios no seguros, y evitando cualquier tipo de mensajería insegura como Whatsapp.

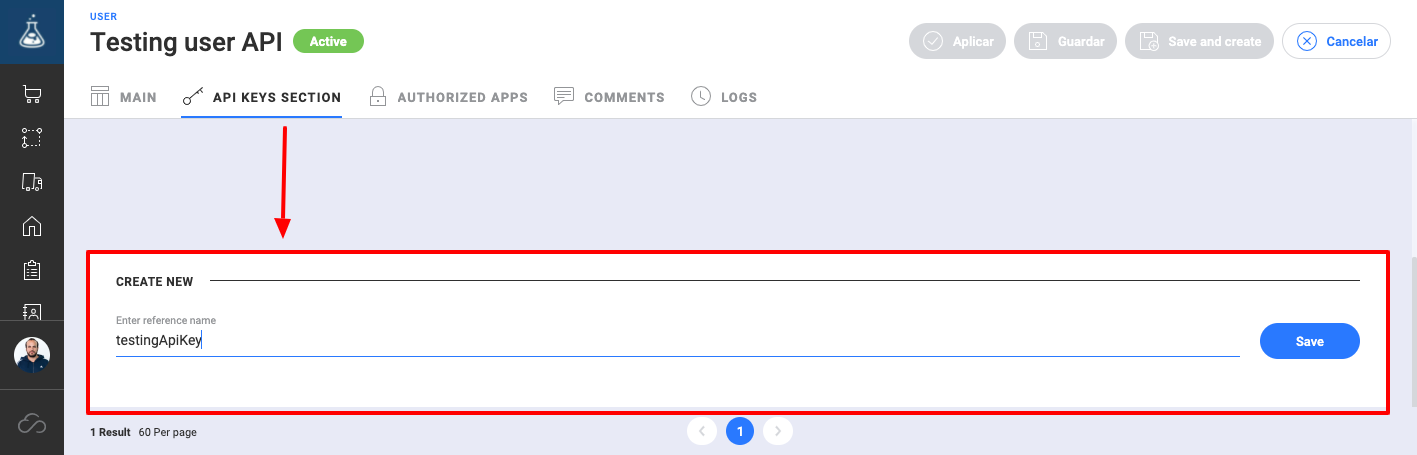

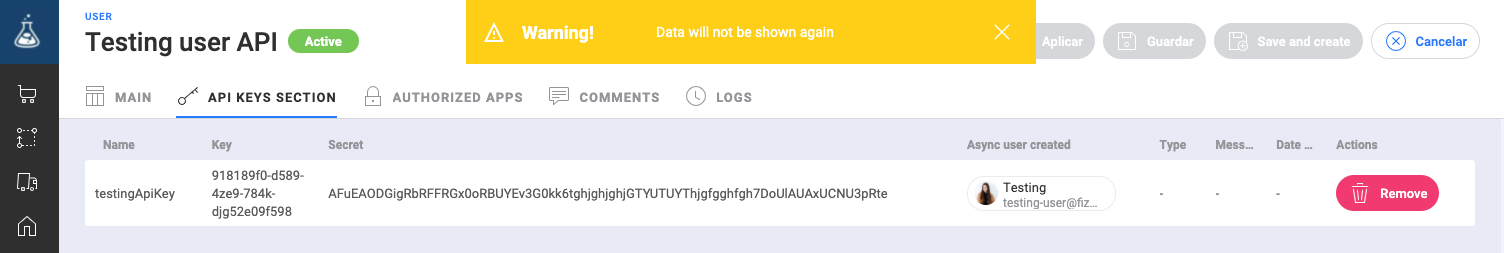

Para generar sus credenciales API de Janis, se deberá generar un Usuario responsable para cada una de ellas. Una vez verificado el usuario, se deberá acceder a su ficha personal y acceder a la pestaña API Key, teniendo en cuenta de guardar bien las mismas ya que luego de mostrarlas la primera (al crearlas) las mismas no volverán a mostrarse en futuros accesos.

Tener en cuenta que esta al final de la página, por lo que a simple vista puede no estar visible

Las credenciales de seguridad se mostrarán una única vez al crearlas, y luego no se volverán a mostrar más. Tampoco es posible recuperarlas, por lo que de perder las credenciales, deberá crear nuevas.

Encuentre en nuestra documentación de APIs toda la información sobre cómo autenticar con las mismas y cuáles son los endpoint que necesite para operar.

No compartir credenciales entre diferentes usuarios

- Se recomienda enfáticamente NO REUTILIZAR O COMPARTIR CREDENCIALES DE USUARIOS con más de una Persona y/o Servicio diferente, en especial aquellos que tienen API Keys especiales para accionar sobre las APIs de Janis.

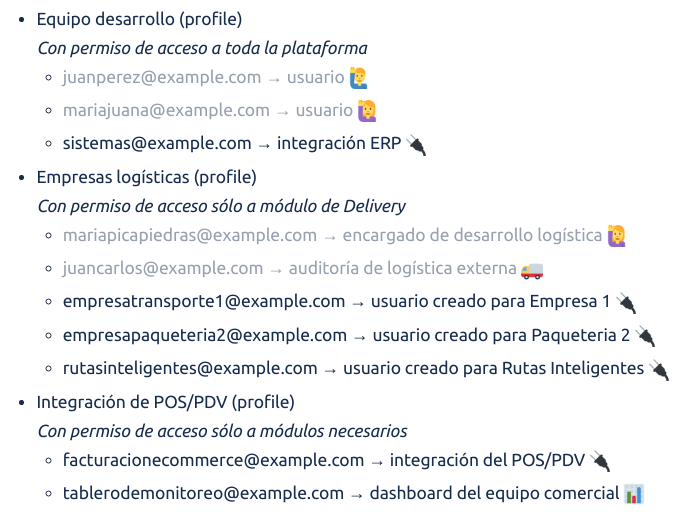

- Cada usuario, operador o servicio externo debe tener su propio usuario y sus propias credenciales y permisos individuales, con la finalidad de garantizar la trazabilidad de todas las acciones y eventos sobre la plataforma, su seguridad, escalabilidad y análisis de incidencias mediante la correcta lectura de los logs.

¿Cómo crear un perfil de integración?

Idéntico a los perfiles de usuario y los usuarios propiamente dichos, pero se recomienda hacerlo con una cuenta corporativa que no esté asignada a una persona real o física.

Esto es una buena práctica ya que las credenciales creadas son intransferibles a otro usuario, y dado de baja el mismo por desvinculación de la persona o desactivación de su cuenta por la razón que sea; podría quedar inaccesible o limitada una integración de haberse configurado con los accesos de una cuenta personal.

Explicamos una idea conceptual de arquitectura de creación de perfiles con este ejemplo, pero sugerimos contactar a los analistas de seguridad de la información de su empresa a que le ayuden con un esquema adecuado a sus necesidades:

Updated 10 months ago